Как бороться с фишингом при помощи технических средств

Содержание:

- Как определить фишинговый сайт

- Существует ли защиты от фишинга?

- Что такое Spear Phishing

- Некоторые нюансы

- Фишинговые сайты

- Составляющие фишинга

- Типы фишинга

- Действия взломщиков

- Как не попасться на фишинг. Меры безопасности в компании

- Фишинг в России

- What is a phishing attack

- Виды фишинга

- Что такое фишинговая атака?

- Заключение

Как определить фишинговый сайт

Современные браузеры, почтовые клиенты и антивирусные программы имеют встроенные системы защиты пользователей от мошеннических схем, информирующие о переходе на небезопасный сайт. Согласно статистике «Лаборатории Касперского» за 2018 год, с помощью системы «Антифишинг» было предотвращено более 90 миллиона попыток переходов пользователей на мошеннические сайты.

Самостоятельная проверка сайта

URL не должен быть слишком длинным, содержать непонятные символы или искажения названия домена известного ресурса. Корректный адрес содержит название сайта, категории и страницы:

Если переход на сайт осуществлен, обращайте внимание на итоговый адрес, поскольку мошенники часто используют редиректы на другие ресурсы. Наличие орфографических ошибок, неправильной верстки и непрофессионального дизайна — также один из признаков фишингового сайта

Настоящие проекты крупных компаний отличаются профессиональным исполнением, качественным дизайном и грамотными текстами.

Платежные данные официальные компании требуют только на сайтах с защищенным протоколом https, если используется небезопасный протокол http и предлагают ввести номер карточки, то сайт фишинговый и его следует покинуть.

При вводе номеров карточек и паролей данные в целях безопасности должны маркироваться точками или звездочками:

Отсутствие подобной защиты тоже свидетельствует о том, что сайт сделан мошенниками.

- Также помните, что сайты злоумышленников часто содержат вирусное программное обеспечение, которое попадает на компьютер или телефон пользователя. Чтобы обезопасить свои конфиденциальные данные и личный контент от вирусных атак, необходимо устанавливать и своевременно обновлять антивирусные программы.

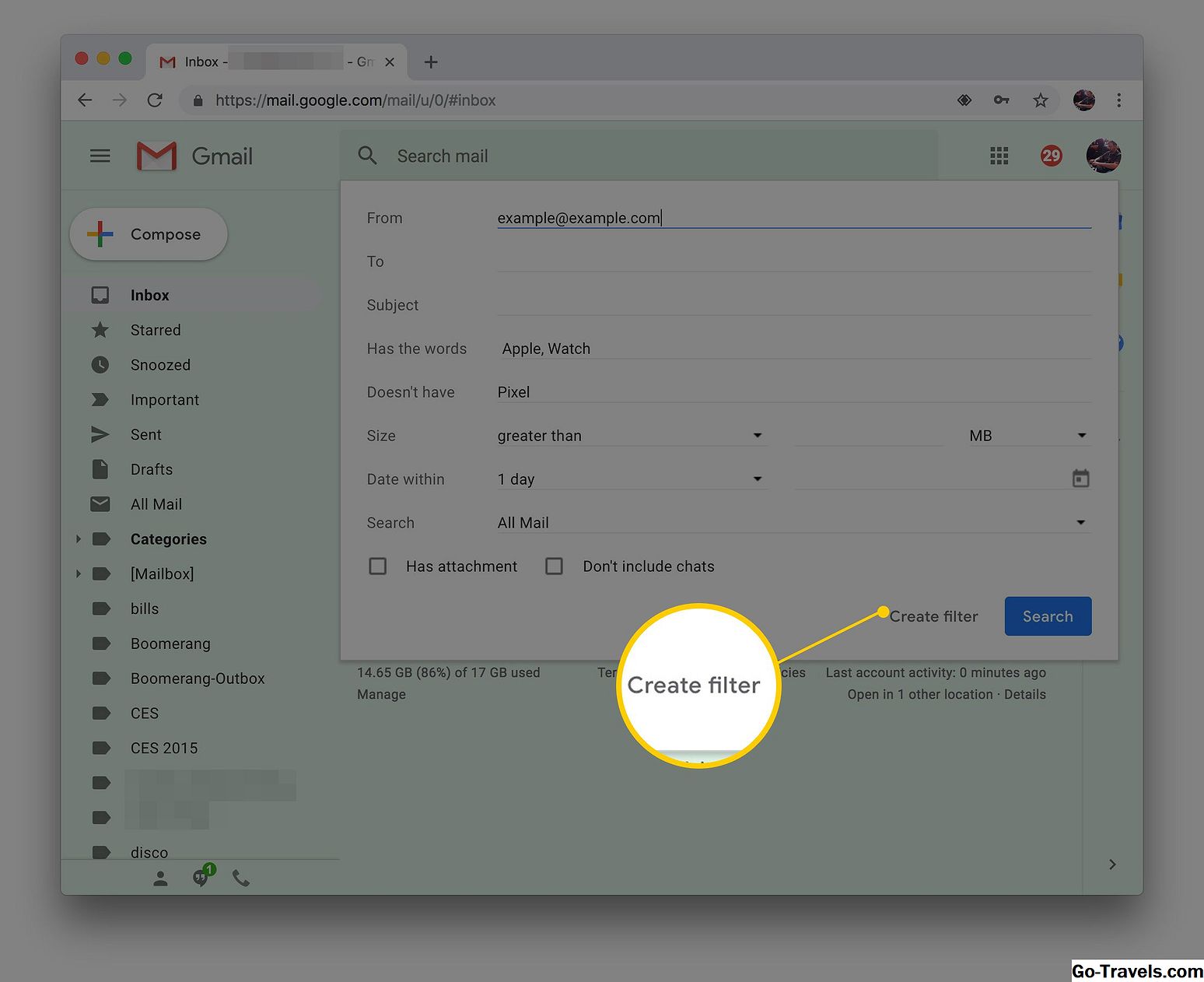

Проверка сайта с помощью онлайн-сервисов

Если возникли сомнения в безопасности сайта, на котором требуется ввести личную информацию, воспользуйтесь онлайн-сервисами, проверяющими проект на наличие вредоносных программ и фишинга:

Unshorten.It!

При получении в мессенджере или соцсети сокращенной ссылки расшифруйте ее перед переходом. Скопируйте короткий линк и нажмите Unshorten.It.

После этого отображается скриншот сайта, на который ведется ссылка, а также дается оценка его трастовости и безопасности для детей:

Существует ли защиты от фишинга?

Задумались о том, как защититься от фишинга? С учетом разнообразия методов, действительно хитрых схем фишинга, увеличивается необходимость в усилении применяемых мер безопасности. Основными способами защиты персональных данных от интернет-мошенников являются:

- Спам-фильтры в электронной почте. Фильтры почтовых программ и сервисов автоматически блокируют фишинговые электронные письма, попадающие в почтовые ящики пользователей, и помещают их в специальную папку. В нее иногда попадает и реклама.

- Привязка почтового аккаунта к номеру мобильного телефона. Многие сайты предоставляют возможность SMS-авторизации, то есть использования мобильного телефона в качестве дополнительного способа для входа в учетную запись, проверки и подтверждения проведения банковских транзакций. Для входа в аккаунт в случае смены IP-адреса пользователь вводит одноразовый код или пароль, приходящий на его мобильный телефон. Это существенно снижает риски: даже в случае успешной фишинг-атаки украденный киберпреступников пароль сам по себе не может быть повторно использован для дальнейшего проникновения.

- Проверка ссылки на фишинг на специальных анти-фишинговых сайтах. Существуют организации, специализирующиеся на борьбе с фишингом, например, FraudWatch International, Millersmiles. Они публикуют сведения о подтвержденных фишинговых атаках, происходящих в Интернете.

Функция «антифишинг» в современных браузерах

Все наиболее популярные браузеры на сегодняшний день имеют встроенную функцию обнаружения и блокировки фишинговых сайтов, которая работает на основе черного списка.

Соблюдение мер предосторожности. Хотя власти разных стран, крупные IT-компании (Microsoft, Google, Amazon и другие) активно борются с фишингом и другими видами киберпреступлений, а соблюдение всех необходимых мер предосторожности позволяет не попасться на уловки мошенников

В целях безопасности не следует открывать подозрительные электронные письма, не переходить по ссылкам, не кликать по объектам, самостоятельно вводить URL-адреса сайтов компаний в адресную строку браузера вместо клика по любым гиперссылкам в сообщении, не вводить личные данные на неизвестных интернет-ресурсах. Кроме того рекомендуется «усложнить» процедуру авторизации, доступную на сайтах, своевременно обновлять антивирусное программное обеспечение на всех своих устройствах. А самое главное и простое правило – всегда помнить о том, что никакие интернет-сервисы, сотрудники банков или других организаций не будут спрашивать пароль, PIN-код банковской карты и другие конфиденциальные данные.

Фишинг – один из наиболее распространенных видов интернет-мошенничества, представляющий серьезную опасность для конфиденциальности персональных данных, что достаточно часто приводит к финансовым потерям. Знание и соблюдение правил сетевой безопасности позволяет значительно снизить или даже полностью исключить риск возникновения подобных проблем.

Что такое Spear Phishing

Spear Phishing – это метод, при котором киберпреступники используют целевую технику, чтобы обмануть вас и заставить поверить в то, что вы получили законное письмо от известного лица с просьбой предоставить вашу информацию. Субъектом может быть человек или любая организация, с которой вы имеете дело.

Это легко сделать оригинальным. Люди просто должны купить связанный домен и использовать поддомен, который выглядит как организация, которую вы знаете. Он также может выглядеть как идентификатор электронной почты человека, которого вы знаете. Например, thing.com может иметь поддомен с именем paypal.something.com . Это позволяет им создать идентификатор электронной почты с адресом support@paypal.something.com . Это выглядит довольно идентично идентификаторам электронной почты, связанным с PayPal.

Например, вы публикуете обновление, в котором говорится, что вы купили телефон у Amazon на любом сайте социальной сети. Затем вы получаете электронное письмо от Amazon, в котором говорится, что ваша карта заблокирована, и что вам необходимо подтвердить свою учетную запись, прежде чем делать какие-либо покупки. Поскольку идентификатор электронной почты выглядит как Amazon, вы с готовностью отдаете информацию, которую они запрашивают.

Другими словами, Spear Phishing настроен на фишинг . Идентификаторы электронной почты и сообщения персонализированы для вас на основе информации о вас, доступной в Интернете.

Spear Phishing Примеры

В то время как фишинг является повседневной вещью, и многие знакомы с ним достаточно, чтобы оставаться защищенным, некоторые все еще становятся жертвами этого.

Один из лучших и популярных примеров фишинга – способ, которым было нацелено подразделение RSA EMC. RSA отвечала за кибербезопасность EMC. Кибер-преступники отправили два электронных письма, каждое с файлом EXCEL, содержащим активный MACRO. Говорят, что заголовок электронного письма был План найма . В то время как оба письма были отфильтрованы в папки нежелательной почты сотрудников, один из сотрудников заинтересовался и нашел его. Открывшись, MACRO открыл бэкдор для людей, отправивших электронное письмо. Затем они смогли получить полномочия сотрудников. Несмотря на то, что RSA может быть обманутой фирмой по обеспечению безопасности, представьте себе жизнь ничего не подозревающих постоянных пользователей Интернета.

В еще одном примере, касающемся фирмы по кибербезопасности, были письма от третьих лиц, которые обманывали менеджеров, заставляя их верить, что их сотрудники спрашивают подробности. Когда киберпреступники получили информацию, выдавая себя за сотрудников по электронной почте, они смогли перевести деньги из компании на оффшорные счета преступников. Говорят, что Ubiquity потерял более 47 миллионов долларов из-за фишинг-атаки.

Мошенничество с китобойным промыслом и копьем Фишинг – это возникающая проблема кибербезопасности. Существует тонкая грань различий между ними. Spear Phishing нацелен на группу людей – например, на электронную почту, предназначенную для сотрудников компании, клиентов компании или даже конкретного человека. Мошенничество с китобойным промыслом обычно предназначается для руководителей высшего звена

Защита от фишинга

Всегда помните, что ни одна компания электронной коммерции не будет запрашивать вашу личную информацию по электронной почте или телефону. Если вы получаете какое-либо сообщение в любой форме с просьбой сообщить подробности, которыми вы не можете поделиться, рассмотрите это как попытку фишинга и сразу же отключите его. Игнорируйте такие электронные письма, сообщения и отключайте такие звонки. Вы можете подтвердить с организацией или лицом, прежде чем ответить в будущем.

Среди других методов защиты от фишинг-атак – публиковать только столько, сколько необходимо на сайтах социальных сетей. Вы можете сказать, что это фотография вашего нового телефона, и публиковать его вместо того, чтобы добавить, что вы купили его в организации XYZ – в определенный день.

Вы должны научиться распознавать фишинговые атаки, чтобы узнать больше о защите от фишинга в целом. По сути, у вас должно быть хорошее защитное программное обеспечение, которое хорошо фильтрует вашу электронную почту. Вы можете добавить сертификаты электронной почты и шифрование для почтовых клиентов, которые вы используете, чтобы вы были лучше защищены.Многие из попыток фишинга могут быть обнаружены с помощью программ чтения сертификатов, встроенных или установленных в почтовом клиенте.

Будь в безопасности, будь осторожен, когда в сети!

Некоторые нюансы

Поимка и привлечение к ответственности аферистов, стоящих за воровством конфиденциальной информации в интернете, практически невозможна по той простой причине, что данный вид мошенничества является звеном промежуточным в ещё более длинной цепочке преступлений. Хотя их ловят и наказывают, но, к сожалению, в России им пока живётся очень «привольно» (сказывается несовершенство законодательства по отношению к киберпрестурности и недостаток специалистов), но это пока, т.к. работы в этом направлении ведутся и весьма успешно.

Фишеры практически никогда не обналичивают самостоятельно денежные средства со счетов обманутых пользователей интернета, равно как и не используют другие личные данные – воровство информации осуществляется с целью дальнейшей перепродажи иным преступникам (или организованным группам), которые в свою очередь используют украденное «по прямому назначению»… То есть, чуть ли не единственная доступная возможность борьбы с данным видом мошенничества в глобальной сети – в первую очередь, повышенная бдительность пользователя и ответственное отношение к персональным данным (логинам и паролям, номерам и кодам).

Фишинговое письмо может выглядеть вполне убедительно – содержать привычного вида маркеры, фирменные логотипы и прочее. Однако следует твёрдо помнить: персональные идентификаторы (пароли и коды) не будет требовать ни один банк или провайдер! Данная информация априори должна быть известна только клиенту, иначе какой тогда смысл в персональной идентификации пользователя? Это надо всегда иметь в виду.

Фишинговые сайты

Ссылки в фишинговых письмах обычно ведут на вредоносные сайты.

Какие сайты обычно подделывают:

Как распознать фишинговый сайт

HTTP вместо HTTPS в адресе сайта

Это значит, что сертификата безопасности у сайта нет и соединение небезопасно. Если вы попали на сайт банка и видите в адресе HTTP, это повод усомниться в подлинности страницы. К сожалению, сейчас мошенник может легко получить бесплатный SSL-сертификат для своего фишингового сайта. Это в очередной раз доказывает, что серьёзная компания не станет пользоваться бесплатным сертификатом, а приобретёт его у проверенных поставщиков.

Странное или подозрительное доменное имя

Чтобы сбить с толку жертву, мошенники регистрируют доменные имена, похожие на названия крупных организаций. Но, если присмотреться, нестыковки будут очевидны: достаточно посмотреть на домен второго уровня. Например, вместо https://alfabank.ru фишинговый сайт будет называться http://alfabank.k.ru. Если сомневаетесь, найдите в поиске оригинальный сайт и сравните адреса — так вы поймёте, попали ли вы к мошенникам.

Ошибки, опечатки, странности в дизайне и вёрстке

На странице всё «прыгает» и наезжает друг на друга, где-то не хватает текста, а где-то целые предложения написаны капсом. Грубые орфографические ошибки перемежаются с призывами зайти, ввести, нажать и купить. Как правило, такие сайты являются фишинговыми — крупные организации, под которые маскируются мошенники, не могут позволить себе выглядеть так небрежно.

Вы всегда можете проверить подозрительный сайт на подлинность и наличие вирусов и спама. Воспользуйтесь подходящим вам сервисом, например:

- AVG Threatlabs,

- Kaspersky VirusDesk,

- Google Transparency Report,

- ScanURL,

- PhishTank,

- Urlvoid.com и др.

Составляющие фишинга

Разберем механизм фишинга: что заставляет людей попадаться на удочку мошенников?

Психологические факторы

Фишинг используют, играя на чувствах и эмоциях, присущих большинству из нас. Это могут быть как отрицательные качества человеческой натуры: лень, жажда легких денег, любопытство и даже ревность, так и абсолютно естественные чувства честного человека: страх перед возможным банкротством или невозможностью погасить долг, боязнь быть обманутым и др.

Разумеется, подобный обман очень быстро вскроется, но фишинг-мошенники редко работают в долгосрочной перспективе. Их цель – несколько жертв, а в дальнейшем будет изобретено что-то другое.

Побуждение к действию

Вышеупомянутые эмоции побуждают пользователей пойти на поводу у фишеров. Что может стать причиной выдачи информации преступникам? Например:

Можно привести еще множество примеров фишинга. Все они имеют целью запугать человека либо соблазнить выгодным предложением, а после – выудить нужную информацию, а нередко и деньги.

Поддельные ссылки

Ссылки, используемые для фишинга, ведут на ложные интернет-страницы, которые максимально похожи на настоящие. Чтобы неопытный пользователь (к тому же, находящийся под влиянием эмоций) не мог распознать подделку, над созданием фейкового сайта трудятся программисты и дизайнеры.

Есть одна отличительная особенность фишинга, на которой я бы хотела акцентировать внимание: мошенники постоянно вас торопят. В их обращении довольно часто присутствуют такие слова – «скорее», «быстрее», «торопись, а то будет поздно» и т.д

и т.п. Это своего рода маркетинговый ход, который применяют и реальные компании в рекламных слоганах. Но согласитесь, солидная компания, банк, юридическая фирма и тем более государственный орган вряд ли будут использовать такие слова. Это один из факторов, который должен насторожить. Поторопиться злоумышленники призывают по нескольким причинам:

- вы можете передумать;

- вы проконсультируетесь с кем-то, кто укажет вам на фишинг;

- фейковые ссылки, как правило, не живут долго.

Обход фильтров

Чтобы письмо не отправилось прямиком в папку «Спам», мошенники в области фишинга используют различные ухищрения. Например, заменяют текст картинкой, русские буквы – латинскими или цифрами. Так, мне неоднократно приходило в Вайбер сообщение от «Сбербанка», с очень похожим логотипом и номером отправителя «900». Однако если присмотреться, нули были заменены на заглавные буквы «О». К сожалению, многие люди, особенно пожилые, не обращают внимания на подобные нюансы.

Типы фишинга

Существует много видов фишинга. Некоторые из популярных:

- Обычные обычные электронные письма с просьбой указать ваши личные данные являются наиболее распространенной формой фишинга.

- Копье фишинг

- Китобойные мошенники

- Smishing (SMS-фишинг) и Vishing

- Мошенничество

- Tabnabbing

1. Общий фишинг

В своей основной форме фишинга вы сталкиваетесь с электронными письмами и текстами, предупреждающими вас о чем-то, когда просите вас нажать на ссылку. В некоторых случаях они просят вас открыть вложение в электронном письме, которое они вам отправили.

В строке темы письма киберпреступники заманивают вас к открытию письма или текста. Иногда, тема заключается в том, что одна из ваших учетных записей онлайн нуждается в обновлении и очень срочно.

В теле письма или текста есть некоторая убедительная информация, которая является фальшивой, но преподносится как правдоподобная, а затем заканчивается призывом к действию: вас просят щелкнуть ссылку, которую они предоставляют в фишинговом письме или тексте. Текстовые сообщения более опасны, поскольку они используют сокращенные URL-адреса, назначение или полную ссылку которых нельзя проверить, не щелкая их, когда вы читаете их по телефону.

2. Копье фишинга

Относится к целевому фишингу, где целями являются сотрудники деловых домов. Киберпреступники получают рабочие идентификаторы и отправляют поддельные фишинговые письма на эти адреса. Он выглядит как электронное письмо от кого-то, кто находится на вершине корпоративной лестницы, что создает достаточно причин для спешки, чтобы ответить на него… тем самым помогая киберпреступникам проникнуть в сеть бизнес-дома.

3. китобойный промысел

Китобойный промысел похож на фишинг с копьем. Единственная разница между китобойным и фишингом копьё заключается в том, что фишинг копьё может быть нацелен на любого сотрудника, а китобойный промысел — на определенных привилегированных сотрудников. Метод тот же. Киберпреступники получают официальные идентификаторы электронной почты и номера телефонов жертв и отправляют им убедительные электронные письма или текстовые сообщения, в которых содержится призыв к действию, который может открыть корпоративную интрасеть для доступа к задней двери.

4. Smishing и Vishing

Когда киберпреступники используют службу коротких сообщений (SMS), чтобы выявлять личные данные жертв, это называется SMS-фишингом или, если коротко, Smishing.

5. QRishing афера

QR-коды не новы. Когда предполагается, что информация должна быть краткой и секретной, лучше всего использовать QR-коды. Возможно, вы видели QR-коды на разных платежных шлюзах, в банковских объявлениях или просто в WhatsApp Web. Эти коды содержат информацию в форме квадрата с черными рисунками, разбросанными по всему периметру. Поскольку неизвестно, какую информацию предоставляет QR-код, всегда лучше держаться подальше от неизвестных источников кодов. То есть, если вы получаете QR-код в электронном письме или тексте от лица, которого вы не знаете, не сканируйте его.

6. Tabnabbing

После того, как вы перейдете на другую вкладку, вкладка изменяет страницу, которую вы посещали, на мошенническую страницу. Давайте скажем:

- Вы переходите на подлинный сайт.

- Вы открываете другую вкладку и просматриваете другой сайт.

- Через некоторое время вы возвращаетесь на первую вкладку.

- Вас приветствуют новые данные для входа, возможно, в вашу учетную запись Gmail.

- Вы входите снова, не подозревая, что страница, включая значок, действительно изменилась за вашей спиной!

Это Tabnabbing, также называемый Tabjacking.

Есть некоторые другие виды фишинга, которые в наше время не используются. Я не назвал их в этом посте. Методы фишинга продолжают добавлять новые методы к преступлению. Изучайте различные типы киберпреступлений, если вы заинтересованы в своей безопасности.

Действия взломщиков

Фишинговые атаки обычно выполняются несколькими простыми инструментами и методами, позволяющими обмануть ничего не подозревающего пользователя. Поскольку основная инфраструктура, поддерживающая фишерные сообщения обычно служит страницей HTML, скопированной на новый сервер и часть сервера сценариев для обработки всех данных, введенных пользователем. И более сложные веб-сайты и перенаправление содержания могут быть включены, но в большинстве случаев цель всегда одна – чтобы снять поддельную работу с поддельного сервера реального бренда, который обеспечит все данные, введенные пользователем в руки преступника. Используя современные утилиты редактирования HTML, создание поддельного веб-сайта не займет много времени, и ужасно защищенные веб-серверы могут быть легко запущены и взломаны, если атака предпримет сканирование диапазонов IP-адресов в поисках уязвимых узлов. Однажды даже домашние компьютеры могут вступить в силу к фишерским веб-сайтам поэтому под видом только предприятия или академических систем. Атака часто не делает различий между целевыми компьютерами, глупо выбирая большие диапазоны IP-адресов для поискового случайного элемента или одной определенной уязвимости.

С момента создания поддельного перенаправления веб-сайта пользователей от юридического веб-сайта компании на поддельный веб-сайт становится основной задачей фишера. В то время как у фишера есть возможность заменить DNS целевой веб-сайт (отравление DNS) или иначе перенаправить сетевой трафик (метод, который часто вызывает pharming), все они одинаково должны полагаться на некоторую форму хорошего уровня содержания, чтобы соблазнить неудачного пользователя на поддельном веб-сайте. Качество приманки лучше, большая сеть может быть раскинута, и более случайные из невинного пользователя посещают поддельный сайт (и вводить данные, запрошенные фишером).

Однако, для атаки есть одна проблема – когда это выбрало определенную организацию (банк или другой), в нем никакая информация о том, который настоящий покупатель в Интернете, который может быть особенно примечательным для определенных прерываний, не будет возможна. Даже если фишер отправит на пар ссылок, продолжающих поддельный веб-сайт в чатах и форумах, принадлежащий реальный бренд (веб-сайт технической поддержки или группы на связях с общественностью), вероятность высока, что реальной организации быстро сообщат, и неправильные ссылки будут удалены или подвергнуты сомнению перед достаточным числом пользовательского содержания фальшивки посещения и отправят персональные данные. Также есть существенный риск, что реальная организация может записать и разъединить поддельный веб-сайт. Поэтому фишеру нужен метод достижения максимального количества потенциальных жертв с минимумом риска плюс идеальный партнер в целях спама в электронном письме.

Как не попасться на фишинг. Меры безопасности в компании

Самое, на наш взгляд, важное: относитесь к кибератакам серьёзно сами и научите этому всех ваших сотрудников.

Используйте для аккаунтов компании только двухфакторную аутентификацию. Это метод идентификации пользователя по двум типам параметров

Например, сначала нужно ввести логин и пароль, а после — код из СМС или электронной почты. Реже — биометрические данные или специальный USB-ключ.

Для особенно важных аккаунтов, например, для доступа в системы ЭДО и бухгалтерские программы используйте eToken — материально существующий защитный ключ.

Переведите ваш сайт на защищённый протокол: HTTPS. Лучше использовать платный SSL-сертификат, это минимизирует риски взлома. Подробнее о SSL-сертификатах мы писали в статье «Я занимаюсь бизнесом и совсем не понимаю, что такое SSL-сертификаты».

Когда заливаете контент на сайт или создаёте резервную копию данных сайта, используйте зашифрованный протокол SFTP вместо открытого FTP.

Удаляйте все неактуальные и неиспользуемые аккаунты.

Используйте сервисы для защиты бизнеса, о них мы говорили выше.

Регулярно обновляйте пароли от почтовых аккаунтов сотрудников, корпоративных аккаунтов.

Запретите сотрудникам держать пароли на виду.

Регулярно следите за бекапами всего вашего контента, особенно информации на сайте и в облачных хранилищах.

Моментально реагируйте даже на малейшие намёки на подозрительную активность: меняйте пароли, блокируйте мошенников и проводите глубокую антивирусную проверку.

Радикальные меры

Они подойдут далеко не всем, но успешно применяются некоторыми компаниями.

- Закрыть доступ к соцсетям на рабочих устройствах.

- Заблокировать все дисководы и USB-разъёмы рабочих компьютеров.

Что делать, если вы всё-таки попались

Итак, мошенники всё-таки убедили вас: вы попались на их удочку. Что вы можете сделать:

- Запустите проверку антивируса на компьютере и смартфоне.

- Как можно скорее смените украденный пароль. Если используете его для нескольких аккаунтов, поменяйте пароль и для них тоже.

- Настройте двухфакторную аутентификацию.

- Если сообщили данные своей карты или код из СМС, позвоните в банк по телефону, указанному на вашей карте. Её заблокируют, чтобы защитить от кражи денег, и проверят потенциально опасные операции.

Если хотите уберечь других пользователей от действий мошенников, сообщите об их действиях. Как это сделать:

- Напишите о злоумышленниках в и Яндекс.

- Найдите владельца хостинга с помощью сервиса WHOIS и сообщите о мошенничестве.

- Найдите сайт, который скопировали злоумышленники, и напишите администраторам оригинального сайта через контакты на странице.

- Напишите в Роскомнадзор, МВД и другие государственные организации. Инструкции и ссылки можно найти на сайте Роскомнадзора.

Фишинг в России

В сентябре 2019 года эксперты проекта ОНФ «За права заемщиков» назвали пять мошеннических схем, которые чаще всего применялись в 2019 году. На первом месте (34% упоминаний) оказался фишинг, цель которого — получить доступ к логинам и паролям пользователя. Классический пример фишинга — вредоносные ссылки. К его разновидностям также относятся реклама на видеохостингах, обещающая оплату за участие в опросах, и звонки от имени банков.

Сообщается, что всего авторы рейтинга проанализировали около 50 тысяч сообщений граждан и более 20 тысяч публикаций в СМИ и других открытых источниках.

В 2020 году во время пандемии коронавируса количество краж с банковских карт пользователей выросло в шесть раз, сообщала компания Group-IB, которая специализируется на предотвращении кибератак. По словам экспертов, мошенники заманивают пользователей на фишинговые сайты, где покупатели вводят платежные данные. Злоумышленники используют эти данные для обращения к публичным p2p-сервисам банков и перевода денег на свои счета.

What is a phishing attack

An attack can have devastating results. For individuals, this includes unauthorized purchases, the stealing of funds, or identify theft.

Moreover, phishing is often used to gain a foothold in corporate or governmental networks as a part of a larger attack, such as an advanced persistent threat (APT) event. In this latter scenario, employees are compromised in order to bypass security perimeters, distribute malware inside a closed environment, or gain privileged access to secured data.

An organization succumbing to such an attack typically sustains severe financial losses in addition to declining market share, reputation, and consumer trust. Depending on scope, a phishing attempt might escalate into a security incident from which a business will have a difficult time recovering.

Виды фишинга

Если вы услышите от кого-то слово «смишинг» или «вишинг», знайте: человек не смеётся над вами. Ведь и то, и другое — разные формы фишинга. Разберёмся в терминологии.

По целям атак фишинг делится:

- на Целевой (англ. spear phishing) — атаки на физических лиц.

- Уэйлинг (англ. whaling — китовый промысел) — фишинг по-крупному. Здесь главная цель — «киты» крупных компаний, высокопоставленные лица.

По каналам атак фишинг делится на:

- Собственно фишинг (англ. phishing) — рассылка сообщений с заражёнными или фейковыми сайтами. Это общий для всех видов фишинга термин.

- Вишинг (англ. voice+phishing=vishing) — атаки с помощью телефонных звонков.

- Смишинг (англ. sms+phishing=smishing) — атаки через СМС.

- Фарминг (англ. pharming) — секретное перенаправление пользователя на заражённый сайт без его ведома.

- Рассылка мошеннических сообщений в соцсетях.

Разберём виды фишинга и выясним, как защитить от него сотрудников и компанию в целом.

Что такое фишинговая атака?

Фишинг – это онлайн-мошенничество, при котором преступники выдают себя за законных лиц, чтобы обманом заставить жертв поделиться конфиденциальной информацией или установить вредоносное ПО.

Термин «фишинг» – это игра со словом «рыбалка», поскольку в обоих случаях кто-то выбрасывает наживку и ждет, пока пользователи или рыба «клюнут». Чаще всего хакеры делают это с помощью вредоносных писем, которые якобы отправлены надежными отправителями, включая ссылку, которая, как вам кажется, ведет на веб-сайт компании. После того, как вы введете свои данные, эта конфиденциальная информация может быть украдена.

Эти данные могут представлять собой любую личную информацию, которая может быть ценной, например учетные данные для входа (адрес электронной почты и пароль), финансовые данные (данные кредитной карты или учетные данные онлайн-банкинга) или даже личные данные (дата рождения, адрес или номер социального страхования). Фишинг считается разновидностью атаки социальной инженерии, поскольку он основан на сбоях человека, а не на сбоях оборудования или программного обеспечения.

Заключение

Бороться с фишингом нужно, однако вряд ли удастся победить этот вид мошенничества в ближайшее время. Причин этому несколько.

Во-первых, доверчивые, неопытные пользователи будут всегда. В первую очередь это пожилые люди, дети, а также лица, никогда ранее не сталкивавшиеся с интернет-мошенничеством.

Другая причина в том, что фишеры следят за развитием современных технологий и разрабатывают программы, адаптированные под новейшие системы защиты информации.

Кроме того, всегда были и будут сотрудники, которые продают базы данных и научные разработки. Поэтому фишинг сейчас намного опаснее, чем, скажем, карманные воришки.

Уголовная ответственность за мошенничество в информационной сфере предусматривает наказание сроком до двух лет, а при преступлении, совершенном группой лиц, – до пяти лет.

Если вы уже пострадали от фишинга: отправили кому-то данные банковской карты, включая CVV-код, или пароль от платежной системы – немедленно обратитесь в банк. Также рекомендую воздержаться от отправки денег на малоизвестные платежные системы и обезличенные электронные кошельки.