Авторизация и аутентификация для всех

Содержание:

- Введение

- 2013: Двухфакторная аутентификация мобильных транзакций

- Функциональные возможности и системные требования ESET Secure Authentication

- SecurityContext – хранилище объекта Authentication

- Что такое аутентификация

- Ошибка третья: токены API

- Двухфакторная аутентификация (2FA)

- Отслеживание процесса аутентификации пользователем

- 2016

- Факторы аутентификации

Введение

Когда я говорил семье или друзьям, что я «работаю в identity», они часто предполагали, что это означает, что я работал в правительстве, в организации выдающей водительские права, или что я помогал людям разрешать мошенничество с кредитными картами.

Однако ни то, ни другое не было правдой. Ранее я работал в компании Auth0,, которая управляет цифровой идентификацией. (Сейчас я являюсь участником программы Auth0 Ambassadors и являюсь экспертом Google Developer по SPPI: Security, Privacy, Payments, and Identity — безопасность, конфиденциальность, платежи и идентификация.)

Цифровая идентификация

Цифровая идентификация это набор атрибутов, которые определяют отдельного пользователя в контексте функции, предоставляемой конкретным приложением.

Что это значит?

Скажем, вы управляете компанией по продаже обуви онлайн. Цифровой идентификацией пользователей вашего приложения может быть номер их кредитной карты, адрес доставки и история покупок. Их цифровая идентификация зависит от вашего приложения.

Это приводит нас к …

Аутентификация

В широком смысле, аутентификация относится к процессу проверки того, что пользователь является тем, кем он себя заявляет.

Как только система сможет установить это, мы приходим к …

Стандарты

Вы можете вспомнить, что я упомянул, что аутентификация основывается на четко определенных стандартах. Но откуда эти стандарты берутся?

Есть много разных стандартов и организаций, которые управляют работой Интернета. Два органа, которые представляют для нас особый интерес в контексте аутентификации и авторизации, — это Инженерная рабочая группа по Интернету (Internet Engineering Task Force — IETF) и Фонд OpenID (OpenID Foundation — OIDF).

IETF (Internet Engineering Task Force)

IETF — это большое открытое международное сообщество сетевых инженеров, операторов, поставщиков и исследователей, которые занимаются развитием интернет-архитектуры и бесперебойной работой интернета.

OIDF (OpenID Foundation)

OIDF — это некоммерческая международная организация людей и компаний, которые стремятся обеспечить, продвигать и защищать технологии OpenID.

Теперь, когда нам известны спецификации и кто их пишет, давайте вернемся к авторизации и поговорим о:

OAuth 2.0

OAuth 2.0 является одной из наиболее часто упоминаемых спецификаций, когда речь идет о сети, а также часто неправильно представленной или неправильно понятой.

OAuth не является спецификацией аутентификации. OAuth имеет дело с делегированной авторизацией. Помните, что аутентификация — это проверка личности пользователя. Авторизация касается предоставления или отказа в доступе к ресурсам. OAuth 2.0 предоставляет доступ к приложениям от имени пользователей.

Как было до OAuth

Чтобы понять цель OAuth, нам нужно вернуться назад во времени. OAuth 1.0 был создан в декабре 2007 года. До этого, если нам требовался доступ к сторонним ресурсам, это выглядело так:

Допустим, вы использовали приложение под названием HireMe123. HireMe123 хочет настроить событие календаря (например, встречу на собеседование) от вашего имени (пользователя). HireMe123 не имеет собственного календаря; поэтому нужно использовать другой сервис под названием MyCalApp для добавления событий.

После того, как вы вошли в HireMe123, HireMe123 запросит у вас ваши учетные данные для входа в MyCalApp. Вы должны ввести свое имя пользователя и пароль на сайте HireMe123.

Затем HireMe123 используя ваш логин получить доступ к API MyCalApp, и затем сможет создавать события календаря с использованием ваших учетных данных.

Совместное использование учетных данных — это плохо!

Этот подход основывался на совместном использовании личных учетных данных пользователя из одного приложения с совершенно другим приложением, и это не очень хорошо.

Так как, HireMe123 поставил на карту защиты вашей учетной записи MyCalApp гораздо меньше. Если HireMe123 не защитит ваши учетные данные MyCalApp надлежащим образом, и они в конечном итоге будут украдены или взломаны, кто-то сможет написать несколько неприятных статей в блоге, но HireMe123 как бы останется в стороне.

HireMe123 также получает слишком большой доступ к MyCalApp от вашего имени. HireMe123 получает все те же привелегии, что и вы, потому что он использовал ваши учетные данные для получения этого доступа. Это означает, что HireMe123 может читать все ваши события календаря, редактировать их, изменять настройки и т. д.

2013: Двухфакторная аутентификация мобильных транзакций

Ученые из корпорации IBM разработали и представили в октябре 2013 года новую мобильную технологию защиты с помощью аутентификации на основе стандарта беспроводной связи малого радиуса действия (near-field communication, NFC). Технология обеспечивает дополнительный уровень защиты доступа в корпоративную сеть или частное облако при проведении транзакций посредством мобильных устройств, поддерживающих NFC, и бесконтактных смарт-карт.

Согласно результатам отчета исследовательской компании ABI Research, в 2014 г. количество используемых устройств с функцией NFC превысит 500 миллионов. Эти данные, а также тот факт, что к 2017 г. 1 млрд. мобильных пользователей будет совершать банковские транзакции с помощью своих устройств*, подтверждают растущий риск утери данных в связи с мошеннической деятельностью.

Для решения этой проблемы сотрудники лаборатории IBM в Цюрихе, которые также создали операционную систему, обеспечивающую функционирование и безопасность сотен миллионов смарт-карт, разработали дополнительный уровень защиты мобильных транзакций, подразумевающий двухфакторную аутентификацию.

Многие пользователи уже применяют двухфакторную аутентификацию при работе на компьютере, к примеру, вводя не только пароль, но и код подтверждения, полученный в SMS-сообщении. Ученые из IBM применили тот же принцип при обработке номера персональной идентификации (PIN-кода) и использовании бесконтактной смарт-карты. Смарт-карта может быть выпущена банком для обслуживания в банкоматах или работодателем в качестве удостоверения сотрудника.

Как работает технология

Пользователь держит смарт-карту вблизи NFC-считывателя своего мобильного устройства. После ввода PIN-кода карта генерирует одноразовый код, затем направляя его серверу посредством мобильного устройства.

Технология IBM основывается на абонентском шифровании передачи данных между смарт-картой и сервером по стандарту Advanced Encryption Standard (AES), одобренному Национальным институтом стандартов и технологий (NIST). Современные мобильные технологии, представленные на рынке, требуют наличия у пользователя, к примеру, генератора случайных паролей, что не всегда удобно и в некоторых случаях менее надежно.

Результаты нового исследования IBM Institute for Business Value, проведенного среди «мобильных» предприятий, подтвердили, что организации осознают важность обеспечения высокого уровня безопасности мобильных транзакций. По итогам опроса специалистов, безопасность находится на втором месте в списке наиболее сложных задач предприятия.

Функциональные возможности и системные требования ESET Secure Authentication

В ESET Secure Authentication 2.8 можно выделить следующие основные функции:

- Защита двухфакторной аутентификацией доступа к офисным приложениям Microsoft. Таких как: Microsoft Exchange Server 2007 (Outlook Web Access — Exchange Client Access Server) (64-разрядная версия); Microsoft Exchange Server 2010, 2013, 2016, 2019 (Outlook Web App — Exchange Client Access Server); Microsoft Dynamics CRM 2011, 2013, 2015, 2016; Microsoft SharePoint Server 2010, 2013, 2016, 2019; Microsoft SharePoint Foundation 2010, 2013.

- Защита двухфакторной аутентификацией доступа к удаленному рабочему столу, при использовании платформы VMware Horizon View и Citrix XenApp.

- Защита двухфакторной аутентификацией входа в операционную систему Microsoft Windows.

- Добавление двухфакторной аутентификации в аутентификацию виртуальной частной сетей компании (VPN), при использовании таких платформ как: Barracuda, Cisco ASA, Citrix Access Gateway, Citrix NetScaler, Check Point Software, Cyberoam, F5 FirePass, Fortinet FortiGate, Juniper, Palo Alto, SonicWall. Добавление двухфакторной аутентификации в пользовательские приложения, например, «1С:Предприятие».

- Защита входа двухфакторной аутентификацией в облачные сервисы, такие как Office 365 и Google G Suite.

- Управление пользователями и тонкая настройка отдельных модулей ESA.

- Поддержка любых аппаратных токенов, поддерживающих стандарт OATH.

- Подтверждение аутентификации пользователя при помощи push‑сообщений.

ESET Secure Authentication не требовательна к системным ресурсам. Основные требования предъявляются к платформе, на которую будет интегрироваться клиентская и серверная части продукта. Поддерживаемые платформы для установки серверной и клиентской части указаны в таблице 1.

Таблица 1. Перечень поддерживаемых платформ, необходимый для инициализации клиентской и серверной части ESET Secure Authentication 2.8

| Поддерживаемые платформы | |

| Клиентская часть ESET Secure Authentication 2.50 |

с iOS 8 до iOS 12; с Android 4.1 до Android 9.0 (сервисы Google Play начиная с версии 10.2.6); с Windows Phone 8.1 до Windows 10 Mobile. |

| Серверная часть ESET Secure Authentication 2.8 |

Windows Server 2008, 2008 R2, 2012, 2012 R2, 2012 Essentials, 2012 R2 Essentials, 2016, 2016 Essentials 2019, 2019 Essentials; Windows Small Business Server 2008, 2011. |

Для корректной работы каждого компонента, входящего в состав ESA, необходимо наличие определенных предустановленных системных элементов. Перечень таких элементов представлен в таблице 2.

Таблица 2. Необходимые системные элементы для корректного функционирования отдельных компонентов ESET Secure Authentication 2.8

|

Необходимые элементы системы |

|

| Модуль ESA Web Application |

Windows Server 2008 или версия новее, либо Windows 7 или более новая версия; .NET Framework версия 4.5; Internet Information Services 7 или версия новее |

| Модуль ESA Remote Desktop |

Windows Server 2008 или версия новее, либо Windows 7 или более новая версия; (в обоих случаях поддерживаются только 64-разрядные операционные системы); Протокол Remote Desktop (RDP); Веб‑доступ к удаленному рабочему столу Microsoft; Веб‑доступ к службам терминалов Microsoft; удаленный веб‑доступ Microsoft; .NET Framework версия 4.5 |

| Модуль ESA Windows Login |

Windows 7, 8, 8.1, 10 (включая обновление Fall Creators или Redstone 3); Windows Server 2008 R2 или версия новее; .NET Framework версия 4.5 |

| Сервер защиты ESA RADIUS Server |

Windows Server 2008 или версия новее; .NET Framework версия 4.5 |

| Служба ESA Authentication Service |

Windows Server 2008 или версия новее; .NET Framework версия 4.5 |

| Средство управления ESA Management Tools |

Windows 7 или версия новее, либо Windows Server 2008 или более новая версия; средства администрирования удаленного сервера Windows; служба доменов Active Directory; Java SE 11 или OpenJDK 11; .NET Framework версия 4.7.2 |

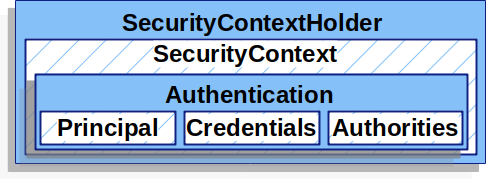

SecurityContext – хранилище объекта Authentication

Допустим, аутентификация прошла успешно – это значит, имя и пароль верные.

Тогда объект Authentication сохраняется в SecurityContext, а тот, в свою очередь, – в SecurityContextHolder:

SecurityContextHolder

SecurityContextHolder

Текущего пользователя из него можно получить так:

SecurityContext context = SecurityContextHolder.getContext(); Authentication authentication = context.getAuthentication(); UserDetails principal = (UserDetails) authentication.getPrincipal();

Таким образом, SecurityContext используется для хранения объекта Authentication.

Восстановление Authentication из сессии

Аутентификация в нашем примере происходит только раз. Коль скоро она прошла успешно, authentication восстанавливается из контекста, а в итоге из сессии при последующих запросах. Происходит это в SecurityContextPersistenceFilter.

Сессии в нашем примере включены – они включены по умолчанию, если их специально не отключить. То есть после аутентификации в HTTP-ответе клиенту отправляется уникальный JSESSIONID, который он отправляет во всех последующих запросах. По JSESSIONID восстанавливается сессия, из нее берется SecurityContext, а из него Authentication.

Что такое аутентификация

Это система защиты беспроводных сетей, которая не позволяет посторонним подключаться к вашей группе. На сегодняшний день существует несколько типов аутентификации. Выбрать наиболее подходящий вариант можно в настройках роутера или точки доступа, которая используется для создания домашней сети. Как правило, в наше время используется тип шифрования (аутентификация) WPA-PSKWPA2-PSK2 mixed.

Второй тип шифрования используется в организациях, которые требуют повышенного уровня защиты. В таком случае каждому доверенному абоненту присваивается уникальная парольная фраза. То есть вы сможете войти в группу только со своего компьютера и только после введения уникального ключа. В подавляющем большинстве случаев ошибка аутентификации при подключении к сети WiFi возникает именно в случае несоответствия типов шифрования и введенной парольной фразы.

Почему появляется ошибка проверки подлинности и как ее устранить

Как уже говорилось выше, если при подключении к WiFi сети система пишет «Ошибка аутентификации», то в первую очередь стоит проверить правильно написания ключевой фразы, а также включен ли Caps Lock. , то его можно проверить в настройках роутера. Но для этого вам придется подключиться к нему при помощи кабеля.

Рассмотрим, как узнать пароль на примере роутера D-LinkDir-615. После подключения к устройству откройте любимый браузер и в адресной строке пропишите IP маршрутизатора. Узнать его можно в инструкции или на корпусе самого устройства (внимательно осмотрите его со всех сторон).

Как легко узнать IP адрес WiFi роутера: Видео

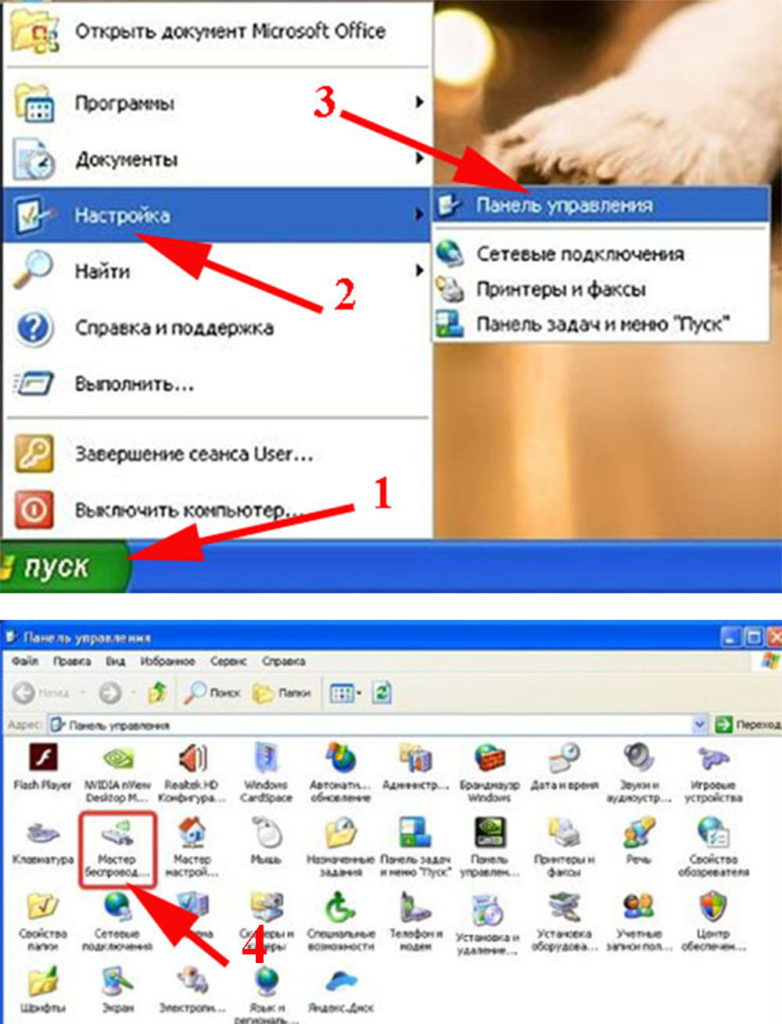

Также узнать IP роутера можно при помощи командной строки. Нажмите комбинацию клавиш Windows+R, пропишите CMD и нажмите «Enter». В появившемся окне напишите команду ipconfig. Найдите строку «Основной шлюз» – это и есть нужный нам адрес.

Пропишите его в адресной строке браузера и нажмите «Enter». Дальше система попросит ввести логин и пароль. Пишем admin, admin соответственно.

Теперь внизу экрана найдите и нажмите кнопку «Расширенные настройки». Появится несколько дополнительных окон. Нас интересует раздел под названием «WiFi». В нем нужно найти настройки безопасности. Именно здесь вы можете выбрать тип аутентификации (шифрования) и изменить пароль.

Подключение к WiFi роутеру в Windows 8: Видео

Иногда проблема аутентификации при подключении компьютера к WiFi появляется даже при правильно введенном ключе. Это может означать, что в роутере произошел сбой или он просто подвис. Устраняется это простой перезагрузкой устройства. Это можно сделать в настройках или простым отключением питания на 7-10 минут.

Также следует проверить канал, на котором работает роутер. Для этого возвращаемся в начальное меню. В разделе WiFi нажимаем «Основные настройки» и находим строку «Канал». Рекомендуется устанавливать значение «Автоматически».

Встречаются и случаи, когда подобная ошибка появляется не из-за неполадок в роутере и не из-за неправильно введенного ключа. В таком случае следует проверить настройки в операционной системе.

Проверка ОС при ошибке аутентификации

Для подключения к беспроводной сети компьютер использует вай-фай адаптер. Именно из-за его неправильной работы могут появляться проблемы аутентификации сети WiFi. В первую очередь следует проверить наличие и правильность работы драйверов. Делается это в диспетчере устройств, который можно запустить следующим образом. Находите ярлык «Мой компьютер» и нажимаете на него правой кнопкой мышки.

Выбираете «Свойства» и открываете «Диспетчер устройств». Также можно одновременно нажать две клавиши – Windows+R, в появившемся окне написать mmc devmgmt.msc и нажать «Enter». В появившемся окне нас интересует «Сетевые адаптеры». Открываем ветку и смотрим, есть ли в списке ваш WiFi модуль. Как правило, в названии имеет Wireless Network Adapter. Если устройство помечено восклицательным знаком, то драйвера работают неправильно.

Ошибка третья: токены API

JSON Web TokensзаявитруководствоСони Панди

- Ключи JWT в GitHub-репозитории.

- Для хранения паролей используется . Это означает, некто может завладеть ключом шифрования и расшифровать все пароли. К тому же, тут наблюдаются неправильные взаимоотношения между ключом шифрования и секретным ключом JWT.

- Здесь, для шифрования данных в хранилище паролей, используется алгоритм AES-256-CTR. AES вообще не стоит использовать, и данный его вариант ничего не меняет. Я не знаю, почему был выбран именно этот алгоритм, но только одно это делает зашифрованные данные уязвимыми.

JWT-токен, полученный из программы, описанной в руководстве scotch.ioЧто может быть лучше пароля в виде обычного текстаОноСледующее руководство

Двухфакторная аутентификация (2FA)

Двухфакторная аутентификация (2FA) улучшает безопасность доступа за счёт использования двух методов (также называемых факторами) проверки личности пользователя. Это разновидность многофакторной аутентификации. Наверное, вам не приходило в голову, но в банкоматах вы проходите двухфакторную аутентификацию: на вашей банковской карте должна быть записана правильная информация, и в дополнение к этому вы вводите PIN. Если кто-то украдёт вашу карту, то без кода он не сможет ею воспользоваться. (Не факт! — Примеч. пер.) То есть в системе двухфакторной аутентификации пользователь получает доступ только после того, как предоставит несколько отдельных частей информации.

Другой знакомый пример — двухфакторная аутентификация Mail.Ru, Google, Facebook и т. д. Если включён этот метод входа, то сначала вам нужно ввести логин и пароль, а затем одноразовый пароль (код проверки), отправляемый по SMS. Если ваш обычный пароль был скомпрометирован, аккаунт останется защищённым, потому что на втором шаге входа злоумышленник не сможет ввести нужный код проверки.

Вместо одноразового пароля в качестве второго фактора могут использоваться отпечатки пальцев или снимок сетчатки.

При двухфакторной аутентификации пользователь должен предоставить два из трёх:

- То, что вы знаете: пароль или PIN.

- То, что у вас есть: физическое устройство (смартфон) или приложение, генерирующее одноразовые пароли.

- Часть вас: биологически уникальное свойство вроде ваших отпечатков пальцев, голоса или снимка сетчатки.

Большинство хакеров охотятся за паролями и PIN-кодами. Гораздо труднее получить доступ к генератору токенов или биологическим свойствам, поэтому сегодня двухфакторка обеспечивает высокую безопасность аккаунтов.

То есть это универсальное решение? Возможно, нет.

И всё же двухфакторка поможет усилить безопасность аутентификации в вашем приложении. Как реализовать? Возможно, стоит не велосипедить, а воспользоваться существующими решениями вроде Auth0 или Duo.

Отслеживание процесса аутентификации пользователем

Безопасность пользовательских данных во многом зависит от поведения самого пользователя. Многие веб-ресурсы отслеживают подозрительную активность и уведомляют об этом владельца учетной записи. К примеру, Google фиксирует IP-адреса, с которых осуществлялся вход в систему, логирует процесс авторизации и предоставляет пользователю произвести следующие настройки:

- переключиться на передачу информации только через HTTPS;

- включить функцию отслеживания подозрительных сессий: в данном случае Google будет присылать вам уведомления об активности аккаунта в подозрительное время, большое количество исходящего спама, удаление старых сообщений и т.д.;

- отслеживать списки третьих сторон, которые имеют доступ к тем же сервисам Google, что и пользователь.

Другой пример — компания IBM. Включив функцию аудита сеансов пользователя, вы получаете доступ к следующей информации:

- время входа и продолжительность сеанса;

- имя пользователя;

- вид сеанса (с использованием регистрации или без него);

- успешность в аутентификации или невозможность совершить проверку;

- точка, с которой выполнялся вход в систему.

Многие веб-сервисы позволяют отслеживать процесс аутентификации при помощи какого-то одного значения, например, IP-адреса (необъективно, если у вас динамический IP).

Многофакторная аутентификация

Многофакторная аутентификация подразумевает предъявления более чем одного «доказательства» способа аутентификации для доступа к данным. Такими «доказательствами» могут быть:

- определенное знание — информация, которой владеет пользователь (пин-код, пароль);

- владение — предмет, который есть у субъекта (флеш-память, электронный пропуск, магнитная банковская карточка, токен и др.);

- свойство — качество, присущее исключительно субъекту — сюда относят данные биометрии и персональные отличия: форма лица, индивидуальные особенности радужной и сетчатой оболочки глаза, отпечатков пальцев и др.

Одной из разновидностей многофакторной аутентификации является двухфакторная (также называется двухэтапной или двойной). Такой способ подразумевает под собой проверку данных пользователя на основании двух отличных друг от друга компонентов.

Примером двухэтапной аутентификации являются сервисы от Google и Microsoft. При попытке авторизации с нового устройства, помимо логина и пароля, необходимо также ввести код, состоящий из шести (Google) или восьми (Microsoft) знаков. Получить его можно одним из перечисленных способов:

- SMS-сообщение на мобильный телефон;

- голосовой вызов на телефон;

- реестр одноразовых кодов;

- программа-аутентификатор для мобильного или ПК.

Выбрать способ подтверждения можно в личном кабинете вашей учетной записи.

Основными преимуществами двойной аутентификации является удобство (смартфон всегда под рукой) и безопасность (постоянное изменение кода подтверждения). Данный метод также имеет определенные недостатки. Проблемы с мобильной сетью могут стать помехой для получения кода подтверждения, а само смс-сообщение может быть перехвачено злоумышленниками. Существует также некоторая задержка при получении SMS — она связана с процедурой проверки подлинности.

Двухфакторная аутентификация используется сервисами Facebook, Web Money, Yandex, Microsoft, Google и другими. Все они используют свои собственные программы-аутентификаторы, каждая из которых подчиняется определенным стандартам.

2016

SMS-пароли признаны небезопасными

Национальный Институт стандартов и технологий США (The National Institute of Standards and Technology, NIST) представил летом 2016 года предварительную версию будущего Digital Authentication Guideline (документа, который установит новые нормы и правила в отношении цифровых методов аутентификации): механизм SMS OTP изначально для аутентификации не предназначался и не может считаться полноценным фактором аутентификации.

В документе содержится прямое указание на то, что использование SMS-сообщений для двухфакторной аутентификации может являться «недопустимым» и «небезопасным» (секция документа 5.1.3.2).

Основные опасения экспертов Национального института стандартов и технологий сводятся к тому, что номер телефона может быть привязан к VoIP-сервису, кроме того, злоумышленники могут попробовать убедить поставщика услуг в том, что номер телефона изменился, и подобные уловки нужно сделать невозможными.

Хотя документ рекомендует производителям использовать в своих приложениях токены и криптографические идентификаторы, авторы поправок также отмечают, что смартфон или другое мобильное устройство всегда могут быть украдены, или могут временно находиться в руках другого человека» — говорится в документе NIST.

Механизмов компрометации SMS паролей существует достаточно много, и они уже были неоднократно использованы в основном для похищения денежных средств клиентов российских банков. Достаточно перечислить лишь несколько методов взлома SMS паролей:

- Замена SIM карты с использованием поддельных документов

- Использование уязвимостей в протоколе OSS-7

- Переадресация вызовов у оператора мобильной связи

- Ложные базовые станции

- Специализированные троянские программы для смартфонов, перехватывающие SMS пароли

Еще одним методом может считаться взлом шлюза между банком и оператором связи.

То обстоятельство, что механизм SMS-паролей используется всеми банками, открывает для хакеров широкие перспективы. Очевидно, что написав один раз троян для смартфона, его можно использовать для атаки на все российские банки, при его (трояна) минимальной кастомизации.

При этом можно предсказать, что первыми «под раздачу» будут попадать крупные банки – большая клиентская база последних позволяет мошенникам рассчитывать на весомый результат даже при небольших остатках на счетах клиентов.

Одноразовые пароли через SMS

- задержки в доставке

- возможность перехвата на уровне канала связи или ввода в систему

- возможность перехвата на уровне оператора мобильной связи

- возможность переоформления сим-карты клиента на мошенника по поддельной доверенности (и перехвата SMS)

- возможность направления клиенту SMS-сообщений с подменного номера

- рост операционных затрат пропорционально клиентской базе

Одноразовые пароли через PUSH

- негарантированная доставка

- прямой запрет Apple//Microsoft на использование для передачи конфиденциальной информации

- предназначение – только информирование

Исследователи продемонстрировали простую атаку для обхода двухфакторной аутентификации

Ученые из Амстердамского свободного университета Радхеш Кришнан Конот (Radhesh Krishnan Konoth), Виктор ван дер Вен (Victor van der Veen) и Герберт Бос (Herbert Bos) продемонстрировали практическую атаку на двухфакторную аутентификацию с использованием мобильного устройства. Исследователи продемонстрировали атаку «Человек в браузере» (Man-in-the-Browser) против смартфонов на базе Android и iOS.

Проблема с двухфакторной аутентификацией возникла из-за увеличения популярности смартфонов и желания владельцев синхронизировать данные между различными девайсами. Двухфакторная аутентификация полагается на принцип физического разделения устройств для защиты от вредоносного ПО. Однако синхронизация данных делает подобную сегментацию абсолютно бесполезной.

Исследователи продемонстрировали атаку с использованием установки уязвимого приложения через Google Play. Им удалось успешно обойти проверку Google Bouncer и активировать приложение для перехвата одноразовых паролей.

Для атаки на iOS исследователи использовали новую возможность OS X под названием Continuity, позволяющую синхронизировать SMS-сообщения между iPhone и Mac. Если этот функционал активирован, злоумышленнику достаточно иметь доступ к компьютеру, чтобы прочитать все SMS сообщения.

Согласно исследователям, приложение для хищения одноразовых паролей было добавлено в Google Play 8 июля 2015 года и оставалось доступно для пользователей в течение двух месяцев, до выхода видео с демонстрацией атаки.

Компания Apple была уведомлена 30 ноября 2015 года, однако исследователи не получили ответ.

Факторы аутентификации

Способы , в которых кто — то может быть аутентифицированными , делится на три категории, на основании того , что известно как факторы аутентификации: что — то пользователь знает , что — то пользователь имеет , и что — то пользователь является . Каждый фактор аутентификации охватывает ряд элементов, используемых для аутентификации или проверки личности человека до предоставления доступа, утверждения запроса транзакции, подписания документа или другого рабочего продукта, предоставления полномочий другим лицам и установления цепочки полномочий.

Исследование безопасности показало, что для положительной аутентификации необходимо проверить элементы как минимум двух, а лучше всех трех факторов. Три фактора (класса) и некоторые элементы каждого фактора:

- то факторы знания : Что — то пользователь знает (например, пароль , частичный пароль , парольная фраза , персональный идентификационный номер (PIN — код), ответа на запрос (пользователь должен ответить на вопрос или рисунок), вопрос безопасности ).

- что факторы собственности : Что — то пользователь имеет (например, лучезапястного, удостоверение личности , маркер безопасности , имплантированного устройства , сотовый телефон со встроенным аппаратным маркером , маркером программного обеспечения , или мобильный телефон держит программный маркер ).

- вывод факторы : Что — то пользователь находится или делает (например, отпечатки пальцев , сетчатки шаблон, ДНК — последовательность (есть сортированные определения того , что является достаточным), подпись , лицо, голос, уникальные био~d-электрических сигналы или другим биометрическим идентификатор).

Однофакторная аутентификация

В качестве самого слабого уровня аутентификации для аутентификации личности используется только один компонент одной из трех категорий факторов. Использование только одного фактора не обеспечивает надежной защиты от неправомерного использования или злонамеренного вторжения. Этот тип аутентификации не рекомендуется для финансовых или личных транзакций, которые гарантируют более высокий уровень безопасности.

Многофакторная аутентификация

Многофакторная аутентификация включает два или более фактора аутентификации ( что-то, что вы знаете , что у вас есть , или что-то , что вы есть ). Двухфакторная аутентификация — это особый случай многофакторной аутентификации, включающий ровно два фактора.

Например, с помощью банковской карты (что — то пользователь имеет ) вместе с PIN — кодом (то пользователь знает ) обеспечивает двухфакторную проверку подлинности. Деловые сети могут потребовать от пользователей предоставить пароль (фактор знания) и псевдослучайное число из токена безопасности (фактор владения). Доступ к системе с очень высоким уровнем безопасности может потребоваться Mantrap скрининг роста, вес, лиц и проверка отпечатков пальцев (несколько факторов неотделимости элементы) плюс PIN — код и однодневный кода (фактор знания элементов), но это все еще двух- факторная аутентификация.