Что такое ssl-сертификат: для чего нужен и сколько стоит установка защищенного соединения

Содержание:

- >>>> ПОСЕТИТЕ НАМЕРЕНИЕ, ЧТОБЫ КУПИТЬ SSL

- Сводка

- История SSL[править]

- Что такое SSL и зачем он нужен.

- Протоколы SSL и TLS[править]

- WordPress хосты, предлагающие бесплатный SSL / TLS сертификат для сайта

- Платные сертификаты

- Что такое SSL сертификат

- Что дает бесплатный SSL сертификат

- Где можно получить сертификаты SSL?

- Бесплатные сертификаты SSL/TLS от Let’s Encrypt

- Ошибки «Invalid CSR» при генерации сертификата из панели управления облачного провайдера

- Какие виды SSL существуют

- Шифрование[править]

- Что такое SSL и сертификат?

- Где взять SSL-сертификат?

- SSL-протокол

>>>> ПОСЕТИТЕ НАМЕРЕНИЕ, ЧТОБЫ КУПИТЬ SSL

3) Динадот

Работы С Нами Динадот вы можете защитить свой сайт всего за 16.99 долларов в год с помощью наших SSL сертификаты. С SSL ваши клиенты будут знать, что ваш сайт безопасен для транзакций, и они могут легко доверять вашему сайту. Dynadot предлагает как обычные SSL сертификаты и подстановочные знаки SSL сертификаты на вашей странице SSL.

- Распознавание браузера

99%

- Сертификат CA

2048 Bit

- Уровень шифрования

256 Bit

- Гарантия

$10,000

- Джокер

По желанию

- СООТВЕТСТВУЕТ РЕКОМЕНДАЦИЯМ NIST

- БЫСТРАЯ ВЫДАЧА

-

99% РАСПОЗНАВАНИЕ БРАУЗЕРОВ

-

Сертификаты Alpha SSL распознаются всеми популярными браузерами.

Сводка

- Настройка и включить сертификаты сервера, чтобы клиенты могли быть уверены в том, что ваш веб-сайт действителен, и что любая информация, которую они отправляют вам, остается конфиденциальной и конфиденциальной.

- Использование сторонних сертификатов для обеспечения безопасного слоя sockets (SSL), а также общего обзора процесса, используемого для создания запроса на подписание сертификата (CSR), который используется для получения сертификата стороннее.

- Как включить подключение SSL для вашего веб-сайта.

- Как обеспечить соблюдение SSL для всех подключений и установить необходимую длину шифрования между вашими клиентами и веб-сайтом.

Функции безопасности SSL на веб-сервере можно использовать для двух типов проверки подлинности. Вы можете использовать сертификат сервера для проверки подлинности веб-сайта перед передачей персональных данных, например номера кредитной карты. Кроме того, вы можете использовать клиентские сертификаты для проверки подлинности пользователей, запрашивают информацию на вашем веб-сайте.

В этой статье предполагается, что для проверки подлинности веб-сервера используется сторонний орган сертификации (CA).

Чтобы включить проверку сертификата SSL-сервера и обеспечить уровень безопасности, необходимый вашим клиентам, необходимо получить сертификат от сторонного ЦС. Сертификаты, которые выдают вашей организации сторонним ЦС, как правило, привязаны к веб-серверу, а точнее к веб-сайту, к которому необходимо связать SSL. Вы можете создать собственный сертификат на сервере IIS, но если вы это сделаете, ваши клиенты должны неявно доверять вам как органу сертификации.

Статья предполагает следующее:

- Вы установили IIS.

- Вы создали и опубликовали веб-сайт, который необходимо защитить с помощью SSL.

История SSL[править]

Из-за невозможности гарантировать безопасность сети, через которую передается информация наилучшим способом защитить ее было выбрано шифрование и дешифрование на концах устанавливаемого соединения соответственно. Netscape могли бы встроить этот подход напрямую в свой браузер, но это бы не предоставило единого решения, которое другие приложения могли бы использовать. Требовалось получить более общный, независимый от приложения подход.

В итоге, Netscape разработал протокол SSL работающий поверх TCP, а также предоставляющий TCP-подобный интерфейс для приложений более высокого уровня. В теории, одним из преимуществ SSL для разработчиков являлась возможность заменить все традиционные TCP вызовы на новые SSL вызовы. Специфические детали того, как SSL шифрует и дешифрует данные были относительно прозрачны.

Что такое SSL и зачем он нужен.

SSL (Secure Sockets Layer — уровень защищенных сокетов) представляет собой криптографический протокол, который обеспечивает защищенную передачу информации в Интернете.

Чаще всего протокол SSL используется с самым распространенным протоколом передачи гипертекста – http. О наличии защищенного соединения свидетельствует суффикс «s» – протокол будет называться https. Стандартный порт http – 80, а https – 443.

Протокол Secure Sockets Layer позволяет передавать зашифрованную информацию по незасекреченным каналам, обеспечивая надежный обмен между двумя приложениями, работающими удаленно. Протокол состоит из нескольких слоев. Первый слой – это транспортный протокол TCP, обеспечивающий формирование пакета и непосредственную передачу данных по сети. Второй слой – это защитный SSL Record Protocol. При защищенной передаче данных эти два слоя являются обязательными, формируя некое ядро SSL, на которое в дальнейшем накладываются другие слои. Например, это может быть SSL Handshake Protocol, позволяющий устанавливать соответствие между ключами и алгоритмами шифрования. Для усиления защиты передаваемой информации на SSL могут накладываться другие слои.

Для шифрования данных используются криптографические ключи различной степени сложности – 40-, 56- и 128-битные. Показатель количества бит отражает стойкость применяемого шифра, его надежность. Наименее надежными являются 40-битные ключи, так как методом прямого перебора их можно расшифровать в течение 24 часов. В стандартном браузере Internet Explorer по умолчанию используются 40- и 56-битные ключи. Если же информация, передаваемая пользователями, слишком важна, то используется 128-битное шифрование. 128-битные криптографические ключи предусмотрены только для версий, поставляемых в США и Канаду. Для того, чтобы обеспечить надежную защиту, вам следует загрузить дополнительный пакет безопасности — security pack.

Для передачи данных с помощью SSL на сервере необходимо наличие SSL-сертификата, который содержит сведения о владельце ключа, центре сертификации, данные об открытом ключе (назначение, сфера действия и т. д.). Сервер может требовать от пользователя предоставления клиентского сертификата, если это предусматривает используемый способ авторизации пользователя.

При использовании сертификата SSL сервер и клиент обмениваются приветственными сообщениями инициализации, содержащими сведения о версии протокола, идентификаторе сессии, способе шифрования и сжатия. Далее сервер отсылает клиенту сертификат или ключевое сообщение, при необходимости требует клиентский сертификат. После нескольких операций происходит окончательное уточнение алгоритма и ключей, отправка сервером финального сообщения и, наконец, обмен секретными данными. Такой процесс идентификации может занимать немало времени, поэтому при повторном соединении обычно используется идентификатор сессии предыдущего соединения.

Нельзя не отметить независимость протокола от программ и платформ, на которых используется SSL, так как этот протокол работает по принципу переносимости. В приложениях заключается основная угроза безопасности передаваемых данных. Это наличие уязвимостей в браузерах.

Таким образом, в настоящее время протокол SSL получил широкое распространение в сети Интернет, так как он обеспечивает достаточно высокий уровень защиты передаваемой между приложениями информации.

Протоколы SSL и TLS[править]

SSL (Secure Sockets Layer) и TLS (Transport Level Security) — криптографические протоколы, обеспечивающие защищенную передачу данных в компьютерной сети. Они широко используются в веб-браузерах, а также при работе с электронной почтой, обмене мгновенными сообщениями и в IP-телефонии.

Соединение, защищенное протоколом TLS, обладает одним или несколькими следующими свойствами:

- Безопасность: симметричное шифрование защищает передаваемую информацию от прочтения посторонними лицами.

- Аутентификация: «личность» участника соединения можно проверить с помощью асимметричного шифрования.

- Целостность: каждое сообщение содержит код (Message Authentication Code, MAC), с помощью которого можно проверить, что данные не были изменены или потеряны в процессе передачи.

Так как большинство протоколов связи могут быть использованы как с TLS/SSL, так и без него, при установке соединения необходимо явно указать серверу, хочет ли клиент устанавливать TLS. Один способ добиться этого — использовать порт, по которому соединение всегда устанавливается с использованием TLS (например, 443 для HTTPS). Другой способ — использовать специальную команду серверу от клиента переключить соединение на TLS (например, STARTTLS для протоколов электронной почты).

WordPress хосты, предлагающие бесплатный SSL / TLS сертификат для сайта

Запуск проекта влечет за собой множество издержек, о которых большинство людей не задумываются. Чтобы сэкономить деньги и время, владельцы вообще отказываются от дополнительных трат. Как вы догадываетесь, это приводит к множеству проблем безопасности. Не только для себя, но и для посетителей.

С момента создания Let’s Encrypt бесплатные SSL сертификаты стали доступными для широких масс. Некоммерческая организация ставит целью сделать Интернет более безопасным для просмотра. Он быстро получил поддержку крупных технологических компаний.

Сегодня нередки случаи, когда хостинг-провайдер WordPress предлагает бесплатный SSL сертификат Let’s Encrypt со своими планами. Это используется для привлечения новых клиентов. В зависимости от хостинговой компании, свидетельство предлагается на определенный период или на протяжении всего срока службы.

Обычно установка сертификата — это не то, что может осуществить обычный пользователь Интернета. Это требует начальных знаний кодирования. Кроме того, вы должны внести изменения в настройках системы сервера. Хостинговые компании WordPress позаботятся об этом для вас. Когда покупаете план с бесплатным SSL, он поставляется с учетной записью хостинга и настраивается в панели управления провайдера.

Elcomienzo.ru работает на хостинге Sprinthost с включенным бесплатным SSL.

Перед запуском нового проекта, проверьте, предлагают ли выбранные провайдеры бесплатный лицензии. Если да, то они сделают все возможное, для безопасного просмотра.

Платные сертификаты

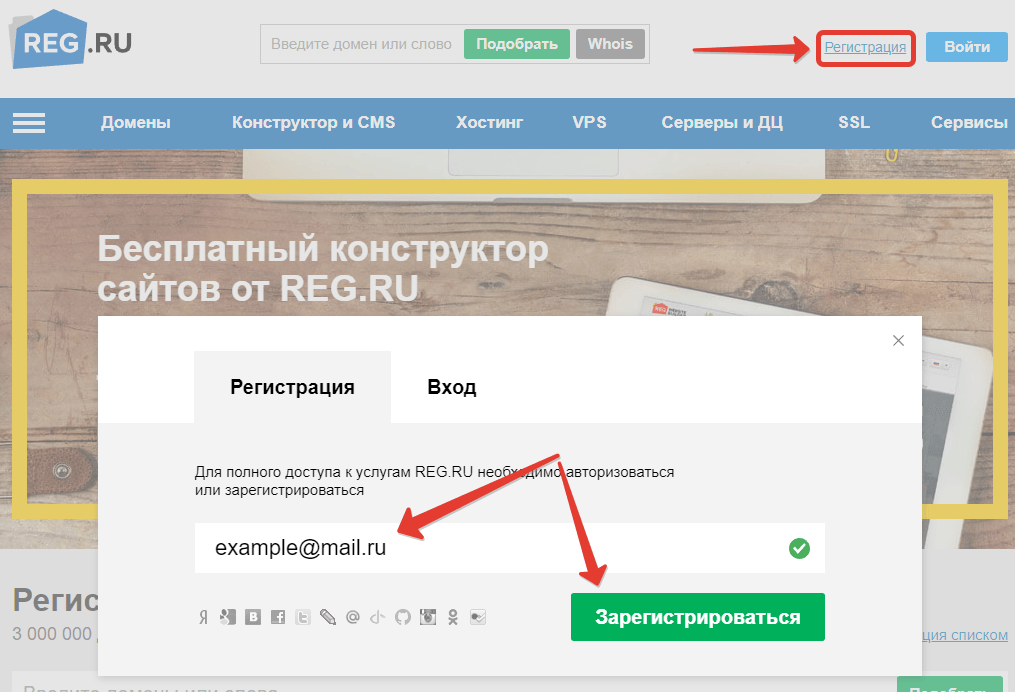

Наиболее безопасный и современный способ получить SSL-сертификат — купить его в центре сертификации. Сделать это можно, связавшись с Удостоверяющим центром (УЦ), а также хостинг-провайдером или регистратором вашего домена, издателем, дилером или представителем сертификатов.

Где можно купить

Сертификаты можно приобрести напрямую в удостоверяющих центрах: например, DigiCert, GeoTrust, Thawte — их сертификаты широко известны, узнаваемы и надежны, обеспечивают безопасность передачи данных и доверие к сайту, повышают позиции в выдаче поисковых систем. Русскоязычным пользователям, как правило, удобнее покупать SSL у российских официальных партнёров этих удостоверяющих центров. Например, у регистраторов доменов и хостинг-провайдеров. RU-CENTER всегда выбирает лучших поставщиков для своих клиентов — подходящий вариант можно выбрать в каталоге.

Основные типы

Вы можете выбрать подходящий для вашего сайта тип сертификата:

- Для небольших интернет-проектов (личных сайтов, блогов, микробизнеса, ИП) — DV (Domain Validation) SSL. Подтверждают доменное имя, но не содержат информации о том, кому оно принадлежит. Выпускаются по результатам упрощенной автоматизированной проверки заявителя, поэтому обеспечивают базовый уровень надежности.

- Для бизнеса — OV (Organization Validation) SSL. Удостоверяют домен и его принадлежность той или иной компании. Стандартный уровень надежности.

- Для крупных брендов, банков и сайтов, принимающих платежи — EV (Extended Validation) SSL. Перед выпуском сертификата в отношении его будущего владельца проводится расширенная проверка, обеспечивающая максимальный уровень доверия. Такие сертификаты обладают функционалом OV, кроме того, для использующих их сайтов браузеры отображают зеленую адресную строку как дополнительный индикатор подлинности.

- Для компаний, использующих несколько доменов или поддоменов — мультидоменные OV-сертификаты.

Плюсы

- Удобство. Не нужно ставить напоминания и переоформлять сертификаты каждые 90 дней, как при работе с бесплатными сертификатами, и бояться истечения сроков. Обновлять платные сертификаты надо будет только раз в год.

- Совместимость с 99% браузеров. Это значит, что большинство пользователей не получают пугающих уведомлений о ненадёжности сайта, спокойно ходят по нему, вводят свои данные и без опаски покупают ваши товары.

- Высокий уровень защиты. Ключи платных сертификатов обычно большей длины, чем бесплатных. Это сильно затрудняет их расшифровку и сокращает до минимума количество взломов.

- Гарантии от взлома. Платные сертификаты предполагают страховку, сумма которой зависит от вида сертификата и центра сертификации. Если ваш SSL-сертификат всё же взломают, вы получите гарантированное возмещение.

- Меньше отказов, чем на страницах с сомнительными SSL-сертификатами. Это хорошо для SEO-продвижения.

- Поддержка по телефону и email по вопросам установки и работы с SSL на всех этапах использования. Плюс большое количество инструкций на русском языке. Если возникнут проблемы, например, с выпуском или продлением сертификата, компания-поставщик сама свяжется с УЦ и всё решит.

Минусы

- Это платно. Вам придётся потратить на такой сертификат примерно от 1 000 до 15 000 рублей в год, в зависимости от типа сертификата и количества доменов, которые вы захотите защитить.

- Иногда долгое оформление. Сроки зависят от типа сертификата. DV (Domain Validation) SSL выпускаются практически моментально, если клиент быстро подтверждает данные со своей стороны. Если подтверждение затягивается, то сертификат выпускается в течение суток или нескольких дней. OV (Organization Validation) SSL — за 1–3 дня, а вот EV (Extended Validation) SSL оформляются дольше всех — от 5 дней и выше, так как нужно будет предоставить документы, подтверждающие деятельность компании.

Что такое SSL сертификат

Вы наверняка замечали, что у сайтов в начале адреса стоит либо http://, либо https://. Буква s во втором варианте означает наличие у сайта SSL сертификата — это подтверждение, что пользователь и сайт будут обмениваться данными в зашифрованном виде. В этом случае данные все равно можно перехватить, но без ключа из сертификата их будет невозможно расшифровать. Вместо информации по кредитке воришка получит хаотичный набор данных.

Наличие SSL сертификата можно понять по значку замка в адресной строке:

Знак замка в адресной строке означает, что у сайта есть SSL сертификат

Если сертификата нет, браузеры предупреждают об опасности сайта: что злоумышленники могут перехватить данные, которые пользователи оставляют на сайте, например, адрес почты или номер банковской карты. Это может выглядеть как зачеркнутый замочек:

Знак незащищенного соединения в браузере Mozilla Firefox

Или текстовое предупреждение:

Знак незащищенного соединения в Google Chrome

Простой, но мощный конструктор лендингов

Что дает бесплатный SSL сертификат

Сертификация имеет много преимуществ. Вот часть из них:

Аутентификация

Получаете аутентификацию в дополнение к безопасности. Это гарантирует, что вы отправляете данные доверенным серверам. Клиенты будут отправлять свою конфиденциальную информацию посредством всемирной паутины и через ряд разных компьютеров (ПК). Любой из этих компьютеров представляется небезопасным, пытающийся обманом заставить выдать свою конфиденциальную информацию.

Если у вас бесплатный SSL сертификат — любые конфиденциальные сведения не прочитаются другими ПК, и это защитит всю информацию. Вам не нужно беспокоиться о том, что произойдет утечка данных при использовании ресурса.

Соответствие индустрии платежных карт (PCI)

Если ваши клиенты покупают товары или по какой-либо причине вводят информацию о своей кредитной карте, отрасль платежных карт требует от вас SSL / TLS сертификат, чтобы соответствовать требованиям. Это одна из проверок, которую ресурс должен пройти, для получения и обработке личных сведений о кредитной карте.

Безопасность

Самая большая очевидная причина для получения сертификата, — это повышенная безопасность. Он шифрует конфиденциальную информацию, отправляемую вам или вашим клиентам при помощи глобальной сети Интернет.

Если не имеется этого шифрования, любой компьютер, находящийся между отправной точкой и конечным сервером, увидит вашу информацию во время ее перемещения. Это могут быть:

- пароли,

- номера социального страхования,

- номера кредитных карт,

- имена пользователей.

Когда он зашифрован — недоступен для чтения, кроме сервера назначения. Это предотвращает случаи кражи личных данных.

Доверие

Сегодня браузеры предоставляют визуальные подсказки, быстро позволяющие посетителям узнать, что посещаемый ресурс безопасен. Визуальные подсказки выглядят в виде зеленого замка возле адресной строки. Если клиенты доверяют домену, они склонны покупать товары или услуги на нем.

Это также помогает предотвратить распространенные фишинговые атаки. Фишинговая атака происходит, когда кто-то отправляет электронное письмо и в нем ложно утверждается, что является представителем вашей компании. Этот кто-то пытается заставить клиента перейти на их сайт, щелкнув ссылку в электронном письме. Поскольку никто не в состоянии продублировать SSL / TLS сертификат, ваши посетители с меньшей вероятностью попадут в ловушку.

Где можно получить сертификаты SSL?

Сертификаты выдаются органами сертификации организациям, которым доверяют проверку подлинности и легитимности любого объекта, запрашивающего сертификат.

Роль органа сертификации заключается в том, чтобы принимать сертификационные приложения, проверять их подлинность, выдавать сертификаты и сохранять информацию о состоянии выданных документов.

Также можно приобрести цифровые сертификаты у регистратора доменных имен или поставщика веб-сайтов.

При выборе поставщика очень важно учитывать ту информацию, что веб-браузеры пользователей хранят кешированный список доверенных центров сертификации в файле, поэтому если цифровой сертификат подписывается документом, которая не находится в «одобренном» списке, браузер отправит предупреждающее сообщение пользователю о том, что веб-сайт не заслуживает доверия и выдаст ошибку «Err SSL»

Как узнать, имеет ли сайт сертификат SSL? Есть четыре визуальных подсказки:

- значок замка слева от URL-адреса;

- префикс URL https вместо http;

- гербовая печать;

- зеленая адресная строка (когда выдается сертификат LK SSL).

Бесплатные сертификаты SSL/TLS от Let’s Encrypt

Рекомендую воспользоваться сертификатами SSL/TLS от Let’s Encrypt, так как:

- Они бесплатные;

- Подойдут большинству проектов;

- Установка и настройка относительно несложные, и не займут много сил и времени.

Из минусов — сертификат актуален 90 дней, поэтому настроим его обновление на автомате.

Установка Certbot

Сам гайд по установке Let’s Encrypt советует делать всё через Certbot. Сработает, если есть доступ по SSH.

Установка Certbot в Debian 8 Jessie

Помощник Certbot в выборе версии сервера

Выбираем установку

apt-get install certbot -t jessie-backports

Как настроить поддержку Backports

Пишете в консоль (добавляет дополнительный источник для пакетов):

echo "deb http://ftp.debian.org/debian jessie-backports main contrib non-free" >> /etc/apt/sources.list

Потом обновляете список пакетов:

apt-get update

и снова пробуете установить Certbot:

apt-get install certbot -t jessie-backports

Затем проверяете, как вышло

certbot --help

Установка Certbot в CentOS 7

Установка происходит так:

-

yum -y install yum-utils

-

yum-config-manager --enable rhui-REGION-rhel-server-extras rhui-REGION-rhel-server-optional

-

yum install certbot

Универсальная инструкция по установке Certbot

- Скачиваем Certbot:

wget https://dl.eff.org/certbot-auto

- Даём права на исполнение с помощью chmod

chmod a+x certbot-auto

- Перемещаем certbot-auto к остальным бинарным файлам, чтобы появилась возможность начинать команды с

mv certbot-auto /usr/local/bin/certbot

- Проверяем, что получилось:

certbot --help

Должы увидеть что-то подобное:

Настройка Certbot

Теперь, когда certbot установлен (а вы можете убедиться в этом, задав команду), советую заглянуть в cron-задачи

cd /etc/cron.d

В директории должен появиться файл с примерно следующим содержанием

Самая последняя строчка — это правило cron, которое будет проверять сертификаты SSL, TLS дважды в день и обновлять устаревшие. К сожалению, он не перезагружает вебсервер, поэтому Вам нужно добавить правило вручную в конец строки.

В итоге, строка будет выглядеть примерно так:

0 */12 * * * root test -x /usr/bin/certbot && perl -e 'sleep int(rand(3600))' && certbot -q renew && /etc/init.d/nginx reload

Добавили, сохраняем.

Далее, подготовка, тестирование и установка сертификата для сайта.

Подготовка и тестирование конфигурации SSL, TLS

Перед тем, как получить сертификат SSL/TLS, хорошей практикой будет протестировать правильность настройки сервера. Дело в том, что если есть проблема, которая не даст получить или обновить сертификат: центр сертификации имеет жёсткие лимиты обращений к нему (10 в час). И если есть ошибка, которую никак не удаётся выявить, то можно очень быстро упереться в лимит. Чтобы избежать этой проблемы, можно воспользоваться Staging Environment от Let’s Encrypt. — это тестовая среда, полностью имитирующая общение с центром сертификации, и выдающая недоверенные сертификаты-пустышки. Однако, она имеет повышенные лимиты обращения к ней и служит исключительно для тестирования и настройки конфигурации сервера:

- Выдача и обновление сертификата на 1 домен имеет лимит 30 000 в неделю.

- Ошибка валидации имеет лимит 60 раз в час.

Чтобы воспользоваться тестовой окружающей средой, достаточно для certbot использовать ключ .

Например, так можно протестировать выдачу сертификата:

certbot certonly --webroot -w /var/www/example.com -d example.com -d www.example.com --email --agree-tos --staging

Кстати, посмотреть, как происходит обновление сертификатов, но без реального обновления, просто проверить правильность конфигурации, можно командой:

certbot renew --dry-run

А обновить все сертификаты на сервере вручную можно командой

certbot renew

После перезагрузите NGINX

nginx -s reload

Установка сертификата SSL, TLS от Let’s Encrypt

Вводим команду в консоль Putty:

certbot certonly --webroot -w /var/www/example.com -d example.com -d www.example.com --email --agree-tos

- — путь до директории с файлами сайта

- — прописываем имена доменов

- — ваш email, куда можно будет восстановить доступ

- — согласие с лицензионными требованиями

Если всё нормально, вам выдаст сообщение об успешном завершении создания сертификата

Итак, сертификат установлен в директорию

Ошибки «Invalid CSR» при генерации сертификата из панели управления облачного провайдера

В процессе активации сертификата можно столкнуться с ошибкой «Invalid CSR». Такая ошибка возникает по следующим причинам:

- Неправильное имя FQDN (полное имя домена) в качестве Common Name (в некоторых панелях управления это поле может также называться Host Name или Domain Name). В этом поле должно быть указано полное доменное имя вида domain.com или subdomain.domain.com (для субдоменов). Имя домена указывается без https://. В качестве данного значения нельзя использовать интранет-имена (text.local). В запросе для wildcard-сертификатов доменное имя необходимо указывать как *.domain.com.

- В CSR или пароле есть не латинские буквы и цифры. В CSR поддерживаются только латинские буквы и цифры – спецсимволы использовать запрещено. Это правило распространяется и на пароли для пары CSR/RSA: они не должны содержать спецсимволов.

- Неверно указан код страны. Код страны должен быть двухбуквенным ISO 3166-1 кодом (к примеру, RU, US и т.д.). Он указывается в виде двух заглавных букв.

- В управляющей строке не хватает символов. CSR-запрос должен начинаться с управляющей строки ——BEGIN CERTIFICATE REQUEST—— и заканчиваться управляющей строкой ——END CERTIFICATE REQUEST——. С каждой стороны этих строк должно быть по 5 дефисов.

- В конце или начале строки CSR есть пробелы. Пробелы на концах строк в CSR не допускаются.

- Длина ключа меньше 2048 бит. Длина ключа должна быть не менее 2048 бит.

- В CRS-коде для сертификата для одного доменного имени есть SAN-имя. В CSR-коде для сертификата, предназначенного защитить одно доменное имя, не должно быть SAN (Subject Alternative Names). SAN-имена указываются для мультидоменных (UCC) сертификатов.

- При перевыпуске или продлении сертификата изменилось поле Common Name. Это поле не должно меняться.

Какие виды SSL существуют

На данный момент существует сразу несколько типов рассматриваемых сертификатов.

Domain Validation

Сперва можно выделить «Domain Validation», которые подразумевают проверку домена. Они представляют собой начальные сертификаты, которые наиболее широко распространены по всему миру. Среднее время их выдаче колеблется в интервале от 2 до 10 минут (смотря кто их выдаёт).

Для их получения не потребуется предоставлять специальную документацию. Они будут оптимальным решением для небольших проектов, в которых отсутствует необходимость в высоком уровне доверия пользователей.

Для получения потребуется подтвердить право на владение доменным именем:

- Посредством электронной почты. В данном случае сертификационный центр отсылает письмо с верификацией, содержащее ссылку для требуемого подтверждения. Отправка письма осуществляется либо на почту, введённую во Whois доменного имени, либо на один из адресов вашего сайта;

- Через DNS-записи. Этот метод подойдёт владельцам с оптимизированным мейл-селлером и скрытым при приватной регистрации во Whois адресом электронной почты. В данном случае потребуется создать отдельную запись в DNS, которая будет проверена сертификационным центром. Преимуществом этого метода является его полный автоматизм;

- Посредством хеша. Владелец получит специальный файл формата .txt, который потребуется добавить на собственный сервер. После этого сертификационный сервис удостоверится в том, что он имеется на сервере, и выдаст сертификат. Этот метод также выполняется автоматически.

Business Validation

Применяется для проверки организаций. Это решение будет актуальным для владельцев фирм, которые заботятся об уровне доверия клиентов.

Сертификационный центр осуществляет более жесткий анализ, при котором обязательными для пользователя будут отправка документации фирмы, а также процедура звонка на корпоративный номер телефона.

Extended validation

Обеспечивает расширенную проверку. Он выделяется тем, что сайту предоставляется зелёная окраска адресной строки в поисковике браузера.

Wildcard

«Wildcard», ориентированные на поддержку поддоменов. Станет отличным решением в случае, если вы владеете сразу несколькими поддоменами, включёнными в один домен. Подобный вид способен защищать неограниченное число поддоменов на множестве серверов.

SAN

Представляют собой единые связные сертификаты, предназначенные для обеспечения безопасности множества общих и местных доменов, поддоменов, а также серверов. Они работают с любыми именами доменов.

SGC

Эта разновидность постепенно устаревает, требуется для принудительного повышения уровня шифровки старых интернет-браузеров с 40 до 256 бит.

CodeSigning

Данные сертификаты направлены на решение проблемы, связанной с получением уведомлений и ошибок, когда происходит получение кода с вашего сайта.

Шифрование[править]

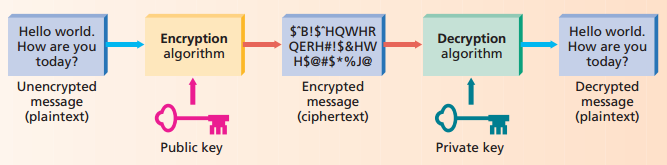

Существует два основных способа шифрования данных: симметричный ключ (общий секретный ключ) и асимметричный ключ (открытый ключ).

Открытый ключправить

Суть асимметричного шифрования заключается в том, что используется пара ключей. Один из них используется в качестве открытого (как правило, он публикуется в самом сертификате владельца), второй ключ называется секретным — он держится в тайне и никогда никому не открывается. Оба ключа работают в паре: один используется для запуска противоположных функций другого ключа. Если открытый ключ используется для того, чтобы зашифровать данные, то расшифровать их можно только секретным ключом и наоборот. Такая взаимосвязь позволяет делать две важные вещи.

Любой пользователь может получить открытый ключ по назначению и использовать его для шифрования данных, расшифровать которые может только пользователь, владеющий секретным ключом. (RSA)

Если заголовок шифрует данные, используя свой секретный ключ, каждый может расшифровать данные, используя соответствующий открытый ключ. Именно это является основой для цифровых подписей. (DSA)

RSA — самый распространенный алгоритм шифрования с использованием асимметричных ключей.

Комбинированный подходправить

Алгоритмы симметричного шифрования часто включают установленное число добавок и сдвигов. Такие алгоритмы часто используют ключ для помощи при битовых манипуляциях или для того, чтобы шифруемые данные стали более случайными. Другими словами, при увеличении размера секретного ключа может увеличиться случайность шифруемых данных, но не обязательно возрастет сложность вычислений при расшифровке.

Однако, шифрование открытым ключом использует ключ как экспоненту, поэтому значительное увеличения ключа сильно увеличивает количество вычислений, требуемых для шифрования / дешифрования данных.

Таким образом хотя алгоритмы шифрования открытым ключом не сталкиваются с проблемой распределения, с которой сталкиваются алгоритмы шифрования секретным ключом, они требует значительно больше вычислительной мощности. Для использования сильных сторон обоих типов алгоритмов протоколы безопасности обычно используют шифрование открытым ключом для передачи секретных ключей. Как только секретный ключ доставлен начинается передача данных с использованием симметричного шифрования.

Что такое SSL и сертификат?

SSL — глобальная стандартная технология безопасности, обеспечивающая зашифрованную связь между веб-браузером и сервером. Большое количество пользователей онлайн-бизнеса и частных лиц используют SSL для снижения риска получения конфиденциальной информации (номера кредитных карт, имен пользователей, паролей, электронных писем) и защиты от похищения или вмешательства со стороны хакеров и похитителей личных данных.

Для создания безопасного соединения на веб-сервере устанавливается SSL-сертификат (также называемый цифровым сертификатом) и выполняет следующие базовые функции:

- аутентифицирует адрес веб-сайта (это гарантирует посетителям, что они не находятся на фиктивном сайте);

- шифрует передаваемые данные.

Недоверенный сертификат формирует ошибку при обращении к сайту «SSL Error».

Где взять SSL-сертификат?

Обычно этими сертификатами приторговывают сами хостинги. Если вы используете один из них, то вам не придется ломать голову над тем, какой выбрать. Достаточно взглянуть на список предложенных и выбрать самый дешевый или наоборот подороже.

Сейчас популярен вариант от Let`s Encrypt. Они распространяются бесплатно, и многие хостеры поддерживают возможность быстрой установки и подключения.

Кроме этого, в интернете можно найти очень много компаний, которые как раз занимаются тем, что проверяют домены и выдают соответствующие полномочия для установки зашифрованного протокола.

Есть даже огромные сервисы, которые проводят персональную проверку, после чего выдают именной сертификат. От обычного он отличается тем, что прямо в адресной строке, возле зеленого замочка, будет видно название вашей компании. Подобный подход покажет вашим клиентам, что они имеют дело с серьезной организацией. Само собой, именная проверка стоит в несколько раз (а то и десятков) дороже.

Приведу вам список самых популярных сервисов, где вы сможете купить SSL:

- Comodo

- Thawte

- Symantec

- Geotrust

- Trustwave

Вы можете поискать и другие компании самостоятельно. Достаточно просто ввести в поиск нужный запрос, вся необходимая информация будет как на ладони.

SSL-протокол

Secure Sockets Layer (SSL) предназначен для повышения безопасности. Сегодня его применяют на огромном количестве сайтов, чтобы защитить информацию от злоумышленников. Посредством протокола сайт и сервер соединяются с браузером по безопасной линии.

Суть технологии заключается в кодировании информации и передачи через HTTPS (расширенная версия протокола HTTP с поддержки шифрования). Доступ к зашифрованным данным открывается уникальным ключом. Старые протоколы типа не имеют такой степени защиты, поэтому постепенно уходят в прошлое. SSL необходим для подключения к сайту улучшенного протокола.